Какво представлява Phobos Malware (09.15.25)

Phobos е вид зловреден софтуер, който криптира потребителски файл, използвайки 256-битовия стандарт за криптиране AES. След това той изисква частта на жертвата със сума за откуп, която трябва да бъде платена в биткойни.

Фобос е забелязан за първи път през 2019 г. и е приписан на същата хакерска група, която отговаря за раншомуера на Дхарма. Той се разпространява предимно чрез хакнати връзки на отдалечен работен плот.

Фобос криптира различни файлове, включително изпълними. Обикновено в криптираните файлове се добавя и имейл на нападателя. Общият модел на криптирането е: .id [-] [] ..

Какво може да направи вирусът на зловредния софтуер на Phobos?Точно като Dharma, Phobos заразява компютрите, като използва лошо защитени RDP портове, за да проникне в мрежите и да изпълни атака на рансъмуер.

След шифроване на файловете с разширение .phobos, рансъмуерът ще поиска сумата за откуп да бъде изплатена в биткойни на тъмен уеб адрес, който се споделя чрез readme.txt документ. Някои жертви на зловредния софтуер са помолени да платят до 3000 долара за шанса да си върнат файловете.

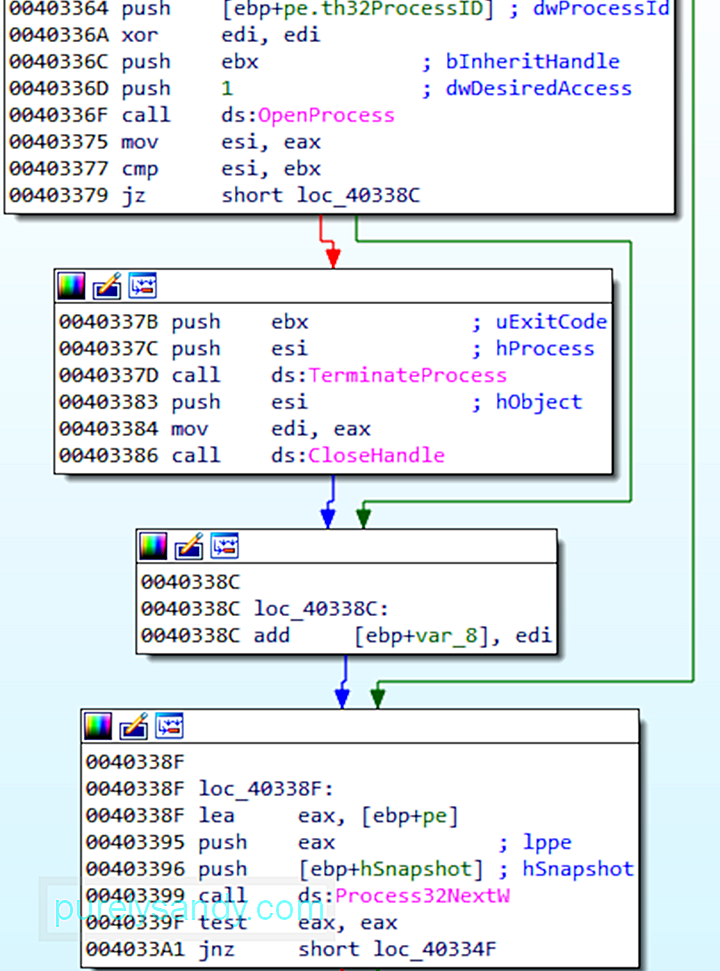

Преди да бъде изпълнено криптирането, субектът на злонамерения софтуер убива процеси, които могат да блокират достъпа до файловете, които са насочени към криптиране. По-долу е даден пълен списък на убитите процеси:

- msftesql.exe

- sqlagent.exe

- sqlbrowser.exe

- sqlservr.exe

- sqlwriter.exeoracle.exe

- ocssd.exe

- dbsnmp.exe

- synctime.exe

- agntsvc.exe

- mydesktopqos.exe

- isqlplussvc.exe

- xfssvccon.exe

- mydesktopservice.exe

- ocautoupds.exe

- agntsvc.exe

- agntsvc.exe

- agntsvc.exe

- encsvc.exe

- firefoxconfig.exe

- tbirdconfig.exe

- ocomm.exe

- mysqld.exe

- mysqld-nt.exe

- mysqld-opt.exe

- dbeng50.exe

- sqbcoreservice.exe

- excel.exe

- infopath.exe

- msaccess.exe

- mspub.exe

- onenote.exe

- outlook.exe

- powerpnt.exe

- steam.exe

- thebat.exe

- thebat64.exe

- thunderbird.exe

- visio.exe

- winword.exe

- wordpad.exe

Следващото изображение показва фрагмент от кода на зловредния софтуер на Phobos и как той ръководи процеса на убиване:

Една от причините, поради които киберпрестъпниците могат да кажат, че Dharma и Phobos зловредните обекти са създадени от един и същ група, въпреки че имат различен код, е фактът, че те споделят една и съща бележка за откуп. Шрифтът и текстът са еднакви.

Как да премахнете зловредния софтуер PhobosНай-добрият начин да се справите със зловредния софтуер Phobos е да внедрите анти-зловредно решение и да се въздържате от контакт с киберпрестъпниците. Вярно е, че плащането на откупа може да ви спести болката от загубата на вашите файлове, но не е идеалното решение.

На киберпрестъпниците не може да се вярва, че ще доставят ключовете за дешифриране и дори ако могат, това го прави по-вероятно е те да атакуват в бъдеще, докато вие и останалите, които решат да плащат, ги насърчавайте да го правят.

Установено е, че решенията срещу зловреден софтуер са по-ефективни срещу вируси, когато компютърът е включен Безопасен режим. Това е така, защото Безопасният режим работи само с минимум приложения и настройки на Windows и следователно ангажира повече изчисления, за да преследва обекта на злонамерения софтуер.

Известно е също, че рансъмуерът Phobos използва няколко постоянни процеса, като като се инсталира в папката% APPDATA% и Startup, където добавя ключове за стартиране на системния регистър към автоматично стартиране. В безопасен режим елементите за автоматично стартиране са деактивирани.

Друг софтуер, който може да ви е необходим, докато се борите срещу зловредния софтуер Phobos, е инструмент за ремонт на компютър. Той ще почисти компютъра ви и ще поправи счупени записи в системния регистър.

Как да защитим компютъра си от зловредния софтуер PhobosКато част от това ръководство за премахване на зловреден софтуер Phobos, ние също ще споделим с вас няколко съвета как да избегнете инфекция от рансъмуера. Рансъмуерът Phobos е насочен предимно към корпоративни субекти, които използват достъп до протокола за отдалечен работен плот (RDP). По този начин бизнесът може да прегледа къде е разрешен ПРСР и да деактивира или да се увери, че идентификационните данни са достатъчно силни, за да не могат да се случат атаки с груба сила. За тази цел препоръчваме използването на двуфакторно удостоверяване.

В същото време фирмите трябва да се споразумеят за обща стратегия за киберсигурност за всички, тъй като по този начин е по-лесно да се намалят рисковете.

YouTube Video.: Какво представлява Phobos Malware

09, 2025